目次

Contents

はじめに

SASE(Secure Access Service Edge)製品のCato Cloudに関する情報を当ブログにて複数回紹介しておりますが、AWSやAzure環境を接続する場合の構成について気になられている技術者の方もいらっしゃるのではないでしょうか。

実は、AWSやAzureをCato Cloudに接続する場合にはvSocket(Virtual Socket)という仮想アプライアンスを各環境に構築/設定する必要があるのです。

今回、AWSの場合を例にとってその構成についてご紹介します。

AWSの場合の構成例

AWSと専用線で接続するサービスであるAWS Direct ConnectやVPN接続するためのAWS site-to-site VPNの場合は仮想プライベートゲートウェイ(VGW)やトランジットゲートウェイ(TGW)を経由して接続する構成が必要です。

VGWとTGWはAWSが管理するマネージドサービスのためユーザ側ではあまり構成を意識する必要はありません。

それと比較してAWS環境とCato Cloudを接続するためにはvSocketという仮想アプライアンスをEC2で構築する必要があります。

vSocketはInternetGatewayを経由してCatoCloudに接続するため、VPCやサブネットも仕様に合わせて設計構築する必要が出てきます。

また可用性を担保するためにvScoketを冗長化し、vSocketを複数台構築してHA構成にする必要があります。

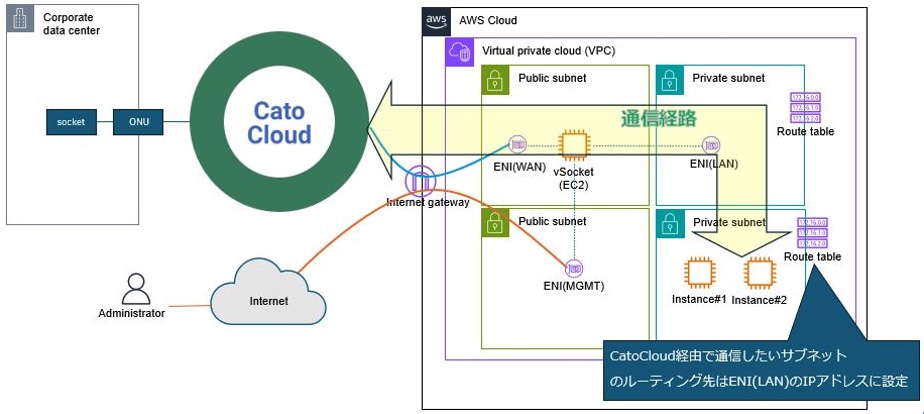

AWS環境にvSocketを配置した場合の構成例は以下となります。

CatoCloudに接続するためにvSoket用にサブネットを3つ(Private1つ、Public2つ)作成して、vSocketはそれぞれのサブネットにIPアドレスを持っている構成となります。

CatoCloudに接続する必要があるサブネットについては、ルートテーブルのターゲットとしてLAN用ENIのIPアドレスを指すこととなります。

AWS Direct Connectを利用している構成からCato Cloudに移行する場合は、Cato Cloudの環境を構築後にサブネット単位でルーティングテーブルのターゲットをVGWからvSocketのENI(LAN)に変更することで順次切り替えることが可能です。

AWS環境をCatoCloudに接続する場合はAWSのネットワークサービスであるVPCに関する技術とネットワークの基本的な知識が必要となります。

また、Cato Cloud側にも拠点追加やルーティング設定追加作業等が発生します。

Microsoft Azureの場合

AzureについてもvSocketの仮想アプライアンスをAzure Virtual Machineで構築する必要があり、ネットワークの構成もAWSとほぼ同じ構成となります。

おわりに

今回はAWSをCatoCloudに接続する場合のAWS側の構成例を簡単に説明致しました。

物理的な拠点やデータセンターのネットワークをCato Cloudに接続する場合はsocketという物理的なアプライアンスを設置することでほとんど設定することなく接続可能ですが、AWSやAzureの場合はクラウド側で追加の設計・構築作業が必要となります。

Cato Cloudの導入については、AWSの構成も含めてご支援させて頂きますのでお気軽にお問い合わせください。

記事 : S.H

参考blog

[CatoCloudのセキュリティについて]

www.saishunkansys.com/blog/security/catocloud/